العالم _ ایران / سیاسی

مرکز ماهر وزارت ارتباطات و فناوری اطلاعات در پی حمله به تعدادی از پورتال ها و وبسایتهای خبری، این موضوع را مورد بررسی قرار داد و اقدامات فنی لازم را در این باره به عمل آورد.

برای اطلاعات و رعایت نکات مهم مطرح در این زمینه، توضیح اجمالی حمله فوق در گزارش زیر آمده است.

در آستانه ی برگزاری راهپیمایی باشکوه 22 بهمن ماه در روز شنبه مورخ 21 بهمن ماه حدود ساعت 20 الی 22 اخباری در خصوص حمله به تعدادی از پورتالها و وبسایت های خبری منتشر و باعث ایجاد نگرانی هایی در سطح جامعه شد.

مرکز ماهر وزارت ارتباطات و فناوری اطالعات موضوع را سریعا مورد بررسی قرار داده و اقدامات فنی لازم را در این خصوص بعمل آورد. جهت اطلاع و رعایت نکات مهم مطرح در این زمینه، توضیح اجمالی حمله فوق در گزارش حاضر آمده است.

وبسایت های خبری که مورد حمله قرار گرفته اند شامل: روزنامه ی قانون، روزنامه ی آرمان، روزنامه ستاره صبح بوده که در مرکز داده ی تبیان و مرکز داده شرکت پیشتاز میزبانی شده اند . گروه فنی مرکز ماهر اقدام به شناسایی نقاط اشتراک سیستم های هدف نموده و در این فرایند مشخص گردیده که تمامی این سامانه ها توسط یک شرکت و در بستر سیستم عامل ویندوز با سرویس دهنده ی وب IIS و زبان برنامهنویسی Net.ASP توسعه داده شده اند.

شرکت تولید کننده نرم افزار این سامانه ها مجری بیش از 30 وبسایت خبری به شرح زیر در کشور می باشد که نفوذگران از این حیث به مجموعه اهداف مناسبی دست پیدا نمودند. تهدید اخیر کماکان برای این سایت ها وجود دارد و الزم است سریعا تمهیدات امنیتی مناسب را اعمال نمایند.

• armandaily.ir

• aminejameeh.ir

• kaenta.ir

• ghanoondaily.ir

• asreneyriz.ir

• sharghdaily.ir

• ecobition.ir

• karoondaily.ir

• baharesalamat.ir

• tafahomnews.com

• bankvarzesh.com

• niloofareabi.ir

• shahrvandnewspaper.ir

• etemadnewspaper.ir

• vareshdaily.ir

• bahardaily.ir

• nishkhat.ir

• sayehnews.com

• nimnegahshiraz.ir

• shahresabzeneyriz.ir

• neyrizanfars.ir

• sarafrazannews.ir

• tweekly.ir

• armanmeli.ir

• davatonline.ir

• setaresobh.ir

• noavaranonline.ir

• bighanoononline.ir

• naghshdaily.ir

• hadafeconomic.ir

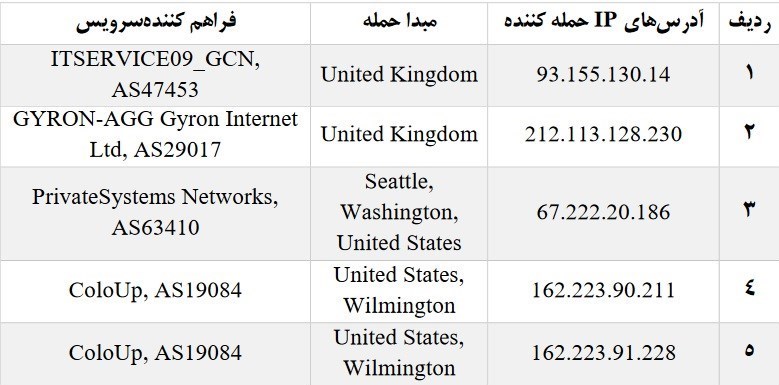

پس از دریافت فایل های ثبت وقایع از حمالت انجام شده از سرویس دهنده ها با تحلیل و بررسی تاریخچه ی حمالت و آسیب پذیری ها حجم بالایی از فایل ها مورد تحلیل و آنالیز قرار گرفت و آیپی مبدا حمالت استخراج شد که شامل 5 آیپی از کشورهای انگلستان ، آمریکا و بلغارستان بوده است.

شواهد موجود در فایلهای ثبت وقایع نشان میدهد که مهاجمان از چهار روز قبل (از تاریخ 8/2/2018 الی 10/2/2018) پس از کشف آسیبپذیریهای از قبیل انواع Injectionها، در تلاش برای نفوذ با ابزارهای خودکار و نیمه خودکار برای استخراج اطلاعات نظیر نام کاربری و کلمات عبور در پایگاه داده سامانهها بودهاند.

تمامی فعالیتها و عملیات مخرب برای کشف آسیبپذیری و نفوذ به سامانهها که متعلق به آدرسهای IP حمله کننده استخراج و بررسی شد.

اقدامات اصلاحی انجام شده

1. تغییر نام کاربری و کلمه عبور پیش فرض راهبر سامانه در تمامی محصولات شرکت

توضیح مهم در این زمینه این است که تمامی سایتهای خبری مورد حمله دارای نام کاربری و کلمه عبور پیش فرض و یکسان توسط شرکت پشتیبان بوده است همچنین در بررسی مشخص شد که آدرس پست الکترونیکی راهبر ارشد سامانه با سطح دسترسی بالا برابر ****@gmail.com است که نام کاربری و کلمه عبور استفاده شده در سایتها نیز همان است.

این موارد نشان میدهد متأسفانه حداقل موارد امنیتی رعایت نشده است.

اطلاعرسانی به تمامی دارندگان و استفادهکنندگان محصول شرکت مورد هدف.

کشف ماژولها و بخشهای آسیبپذیر در سایتهای مورد حمله و اطلاع به پشتیبان برای وصله امنیتی سریع.

هشدارها و راهنماییهای لازم برای حفاظت، پیکربندی و مقاومسازی سرویسدهنده و فایل ثبت وقایع بر روی تمامی سرویسدهندهها.

اقدامات لازم برای انجام آزمون نفوذپذیری بر روی تمامی بخشها و ماژولهای سامانه مشترک.

اطلاعیه مرکز ماهر درخصوص پاره ای از سوء برداشت ها از گزارش حمله سایبری به وب سایت ها و پورتال های خبری

پیرو گزارش منتشر شده از نتایج بررسیهای فنی این مرکز درخصوص حمله سایبری به وب سایت ها و پورتال های خبری کشور، نکات زیر را به اطلاع میرساند:

• ضعف امنیتی مورد سوءاستفاده قرار گرفته توسط مهاجم به این سایت ها در لایه کاربردی وب و سامانه مدیریت محتوا (CMS) بوده و هیچگونه آسیبپذیری و نقص امنیتی در مراکز دادهی میزبان سایتهای آسیبدیده مشاهده نشده است. همچنین مورد ذکر شده درخصوص عدم همکاری مرکز داده تبیان، ناشی از ضعف در هماهنگی و تعامل بموقع طرفین برای حل مشکل بوده که خوشبختانه با برقراری ارتباط مناسب، این نقیصه نیز مرتفع شده است.

• در گزارش منتشر شده، یکی از پنج آدرس IP مهاجم متعلق به کشور بلغارستان بوده که به اشتباه به نام انگلستان ذکر شده است. این مورد در نسخه جدید گزارش نیز اصلاح شده است.

• در گزارش این مرکز صرفا به آدرسهای IP مهاجم و کشورهای مالک آنها اشاره شده و هیچگونه اظهارنظری نسبت به هویت و ملیت فرد یا افراد بهره بردار از این آدرسها جهت نفوذ به وبسایتها صورت نگرفته است.

• در برخی از رسانهها نام برخی از شرکتهای تولید کننده CMS داخلی مطرح شده که فاقد صحت می باشد. با بررسیهای انجام شده آسیبپذیری مورد سوءاستفاده شناسایی و مرتفع گردیده است.

• ذکر این نکته ضروری است که وجود آسیبپذیری و نقص امنیتی در محصولات نرمافزاری و سختافزاری امری اجتناب ناپذیر است. اما لازم است که تولیدکنندگان نرمافزار و مدیران راهبر سیستمها حساسیت و سرمایهگذاری مناسبی در مقوله امنیت سایبری در نظر گیرند.

• متاسفانه برخی ادعا های مطرح شده در خصوص آلوذگی فایلpdf گزارش مرکز ماهر به بدافزار از اساس کذب بوده و با توجه به انتشار عمومی این فایل، بررسی و صحت سنجی این ادعای بی اساس توسط کارشناسان داخلی و خارجی به سادگی قابل انجام می باشد.

مرکز ماهر